بصفتي مراسلة قادرة على كتابة التعليمات البرمجية، يمكنني جمع المعلومات بسهولة من مواقع الويب وحسابات مواقع التواصل الاجتماعي لأجد قصصاً…

كيف أصبحت فيسبوك بهذه القوة؟ رفعت هيئة التجارة الفدرالية الأميركية (FTC) دعوى مكافحة احتكار ضد فيسبوك بسبب “سلوكها المناهض للمنافسة وأساليب المنافسة…

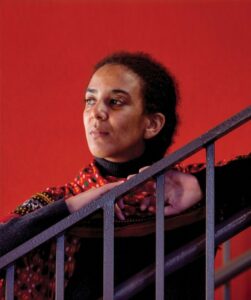

مساء الأربعاء 2 ديسمبر، أعلنت تيمنيت جيبرو، أحد قادة فريق جوجل لأخلاقيات الذكاء الاصطناعي، عبر تويتر أن الشركة أجبرتها على…

كشفت منصة ماذربورد (Motherboard)، التابعة لموقع فايس (Vice)، أن العديد من تطبيقات الهواتف المحمولة، بما فيها تطبيقات إسلامية شهيرة، تشكل…

وافق الاتحاد الأوروبي على اعتماد قواعد أشد صرامة في مبيعات وتصدير تكنولوجيات المراقبة السيبرانية، مثل التعرف على الوجوه وبرامج التجسس.…

هل تفقَّدت بريدك الإلكتروني في مقهى أو راجعت حسابك المصرفي في أحد المطارات؟ إذا لم تكن سجّلت دخولك على شبكة…