يكاد لا يمر أسبوع واحد دون ورود تقارير عن اختراق جديد واسع النطاق أدى إلى كشف كميات هائلة من المعلومات الحساسة، بدءاً من تفاصيل البطاقات الائتمانية والسجلات الصحية الخاصة بالناس وانتهاءً بالملكية الفكرية القيّمة للشركات. إن التهديد الذي تشكله الهجمات السيبرانية تجبر الحكومات والجيوش والشركات على استكشاف طرق أكثر أمناً لنقل المعلومات.

واليوم، عادة ما يتم تشفير البيانات الحساسة ثم إرسالها عبر كابلات الألياف الضوئية وغيرها من القنوات مع المفاتيح الرقمية اللازمة لفك تشفير المعلومات. يتم إرسال البيانات والمفاتيح على شكل بتات كلاسيكية، وهي تدفق من النبضات الكهربائية أو الضوئية تمثل سلاسل من الوحدان والأصفار، وهذا يجعلها عرضة للخطر. فالقراصنة الأذكياء يمكنهم قراءة ونسخ البتات أثناء انتقالها دون أن يتركوا أي أثر.

تستفيد الاتصالات الكمومية من قوانين فيزياء الكم لحماية البيانات. فهذه القوانين تتيح للجسيمات – عادة ما تكون الفوتونات الضوئية التي تنقل البيانات عبر الكابلات الضوئية – باتخاذ حالة التراكب، ما يعني أن بإمكانها أن تمثل تركيبات متعددة من 1 و 0 في آن واحد. وتعرف الجسيمات باسم البتات الكمومية أو اختصاراً كيوبتات.

إن ميزة الكيوبتات من وجهة نظر الأمن السيبراني هو أنه إذا حاول أحد القراصنة مراقبتها أثناء انتقالها، فإن حالتها الكمومية فائقة الهشاشة “تنهار” إما إلى القيمة 1 أو القيمة 0. وهذا يعني أنه ليس بإمكان القرصان العبث مع الكيوبتات دون أن يترك وراءه دلالة تشير إلى العمل الذي قام به.

وقد استفادت بعض الشركات من هذه الخاصية في ابتكار شبكات لنقل البيانات شديدة الحساسية بالاعتماد على عملية تسمى توزيع المفاتيح الكمومية، أو اختصاراً QKD. تعد هذه الشبكات آمنة جداً من الناحية النظرية على الأقل.

ما هو توزيع المفاتيح الكمومية؟

يتضمن توزيع المفاتيح الكمومية QKD إرسال بيانات مشفرة على شكل بتات كلاسيكية عبر شبكات الاتصال، في حين أن المفاتيح اللازمة لفك تشفير المعلومات يتم تشفيرها ونقلها في حالة كمومية باستخدام الكيوبتات.

وقد تم تطوير عدد من الأساليب أو البروتوكولات المختلفة لتنفيذ QKD. وهناك أسلوب يتم استخدامه على نطاق واسع يُعرف باسم BB84 يعمل على هذه الشاكلة. تخيل اثنين من الأشخاص، أليس وبوب. تريد أليس إرسال بيانات إلى بوب بشكل آمن، وللقيام بذلك، تقوم بإنشاء مفتاح للتشفير على شكل سلسلة من الكيوبتات، بحيث تمثل حالات الاستقطاب الخاصة بكل منها القيم الفردية للبتات المكونة للمفتاح.

يمكن إرسال الكيوبتات إلى بوب عبر كابل من الألياف الضوئية، ومن خلال مقارنة القياسات الخاصة بحالة جزء صغير من هذه الكيوبتات – وهي عملية تُعرف باسم “غربلة المفتاح” – يمكن لأليس وبوب إثبات أنهما يحملان نفس المفتاح.

عندما تنتقل الكيوبتات إلى وجهتها، فإن الحالة الكمومية الهشة لبعضها سوف تنهار نتيجة زوال الترابط الكمي. لتفسير ذلك، يمر أليس وبوب في المرحلة التالية عبر عملية تسمى “تقطير المفتاح”، والتي تتضمن حساب ما إذا كان معدل الخطأ مرتفعاً بما يكفي ليشير إلى أن أحد القراصنة قد حاول اعتراض المفتاح.

فإذا كان الأمر كذلك، فإنهما يتخلصان من المفتاح المشتبه فيه ويستمران في توليد مفاتيح جديدة حتى يصبحا على ثقة بأنهما يتشاركان مفتاحاً آمناً. عندئذ يمكن لأليس أن تستخدم مفتاحها لتشفير البيانات وإرسالها على شكل بتات كلاسيكية إلى بوب، والذي بدوره يستخدم مفتاحه لفك تشفير تلك المعلومات.

لقد بدأنا في الواقع نرى ظهور المزيد من شبكات QKD. أطول هذه الشبكات تقع في الصين، والتي تضم وصلات أرضية بطول إجمالي يبلغ 2,032 كيلومتر تمتد بين بكين وشانغهاي. وقد بدأت البنوك والشركات المالية باستخدامها لنقل البيانات.

في الولايات المتحدة، قامت شركة ناشئة تسمى كوانتوم إكستشينج بإبرام صفقة تمنحها الوصول إلى 805 كيلومتر من كابلات الألياف الضوئية التي تمتد على طول الساحل الشرقي لإنشاء شبكة QKD. ستقوم المرحلة الأولى بربط مانهاتن بنيوجيرسي، حيث تمتلك العديد من البنوك مراكز بيانات ضخمة.

على الرغم من أن توزيع المفاتيح الكمومي عملية آمنة نسبياً، فإنها ستكون آمنة بشكل أكبر فيما لو تمكنت من الاعتماد على أجهزة تكرار الإشارة الكمومية.

ما هي المكرّرات الكمومية؟

يمكن للمواد الموجودة في الكابلات أن تمتص الفوتونات، ما يعني أن بإمكانها الانتقال عادةً مسافة لا تتعدى بضع عشرات من الكيلومترات. في الشبكات الكلاسيكية، يتم استخدام المكررات في نقاط مختلفة على طول الكابلات لتضخيم الإشارة وبالتالي للتعويض عن هذا الضياع.

وقد توصلت شبكات QKD إلى حل مماثل، وذلك بإنشاء “عقد موثوقة” في نقاط مختلفة. وعلى سبيل المثال، تملك الشبكة التي تصل بين بكين وشنغهاي 32 من هذه العقد. في هذه المحطات البينية (العقد)، يتم فك تشفير المفاتيح الكمومية إلى بتات واضحة ومن ثم يعاد تشفيرها في حالة كمومية جديدة تبقى طوال رحلتها حتى تصل إلى العقدة التالية.

ولكن هذا يعني أن العقد الموثوقة لا يمكن الوثوق بها فعلاً: فقرصان البيانات الذي اخترق النظام الأمني للعقد يمكنه نسخ البتات بشكل متخفي وبالتالي الحصول على المفتاح، حيث يمكن لإحدى الشركات أو الحكومات أن تدير هذه العقد.

في الحالة المثالية، نحن بحاجة إلى مكررات كمومية، أو محطات بينية مزودة بمعالجات كمومية تسمح لمفاتيح التشفير البقاء في صورة كمومية عندما يتم تضخيمها وإرسالها عبر مسافات طويلة. وقد أثبت الباحثون أنه يمكن من حيث المبدأ تصنيع مثل هذه المكررات، لكنهم لم يتمكنا بعد من إنتاج نموذج أولي عملي.

هناك مشكلة أخرى تتعلق بالعملية QKD. فما زالت البيانات الأساسية يتم نقلها على شكل بتات مشفرة عبر الشبكات التقليدية. وهذا يعني أن القرصان الذي اخترق دفاعات الشبكة يمكنه نسخ البتات بشكل متخفي، ومن ثم استخدام عدد من الحواسب ذات القدرات العالية في محاولة منه لفك تشفير المفتاح المستخدم في تشفيرها.

إن أقوى خوارزميات التشفير آمنة للغاية، ولكن المخاطرة كبيرة بما يكفي لدفع بعض الباحثين إلى العمل على مقاربة بديلة تُعرف باسم “الانتقال الآني الكمي”.

ما هو الانتقال الآني الكمي؟

قد يبدو ذلك وكأنه خيال علمي، ولكنه طريقة حقيقية تتضمن نقل البيانات بالكامل في صيغة كمومية. تعتمد هذه المقاربة على ظاهرة كمومية تعرف باسم “التشابك“.

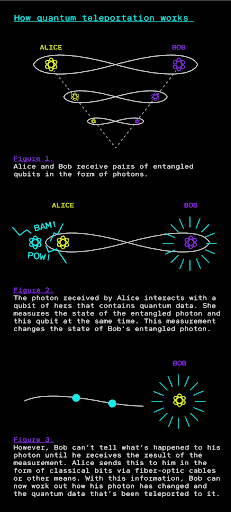

تجري عملية النقل الآني الكمي بإنشاء أزواج من الفوتونات المتشابكة، ومن ثم إرسال واحد من كل زوج إلى مرسل البيانات وإرسال الآخر إلى المستقبل.

عندما تستقبل أليس فوتونها المتشابك، فإنها تدعه يتفاعل مع “كيوبت الذاكرة” الذي يحمل البيانات التي تريد نقلها إلى بوب. يتسبب هذا التفاعل بتغيير حالة الفوتون الخاص بها، ولأنه متشابك مع فوتون بوب، فإن التفاعل يغير من حالة فوتونه على الفور.

في الواقع، يتسبب هذا “بالنقل الآني” للبيانات في كيوبت الذاكرة الخاص بأليس من فوتونها إلى فوتون بوب. يوضح الرسم أدناه العملية مع بعض التفاصيل الإضافية:

يتسابق الباحثون في كل من الولايات المتحدة والصين وأوروبا لإنشاء شبكات للنقل الآني قادرة على توزيع الفوتونات المتشابكة. لكن توسيع نطاقها سوف يشكل تحدياً هائلاً من الناحيتين العلمية والهندسية. من بين العقبات العديدة المنتظرة نذكر إيجاد طرق موثوقة لإنتاج الكثير من الفوتونات المترابطة عند الطلب، والحفاظ على تشابكها على مسافات شاسعة، وهو أمر يمكن للمكررات الكمومية أن تجعله أكثر سهولة.

ومع ذلك، فإن هذه التحديات لم تمنع الباحثين من أن يحلموا بشبكة الإنترنت الكمومية المستقبلي.

ما هي شبكة الإنترنت الكمومية؟

مثلما هو حال شبكة الإنترنت التقليدية تماماً، فإن هذه إحدى الشبكات التي تربط أرجاء العالم. ولكن الاختلاف الكبير هو أن شبكات الاتصال الأساسية ستكون شبكات كمومية.

لن تحل محل الإنترنت كما نعرفها اليوم. حيث ستظل صور القطط، ومقاطع الفيديو الموسيقية، وكميات كبيرة من معلومات النشاط التجاري تنتقل بين أجزائها على شكل بتات كلاسيكية.

لكن الإنترنت الكمومية سوف تروق للمؤسسات التي يتعين عليها الحفاظ على البيانات القيّمة بشكل خاص آمنة. وقد تكون وسيلة مثالية لربط المعلومات المتدفقة بين الحواسيب الكمومية، والتي يتم توفيرها على نحو متزايد من خلال خدمات الحوسبة السحابية.

تتصدر الصين المساعي الحثيثة نحو الحصول على الإنترنت الكمومية. فقد أطلقت قمراً اصطناعياً مخصصاً للاتصالات الكمومية يسمى ميسيوس قبل بضع سنوات، وفي العام 2017 ساهم هذا القمر الاصطناعي في تنظيم أول مؤتمر للفيديو عبر القارات في العالم بين بكين وفيينا يعتمد على اتصالات آمنة باستخدام QKD.

وهناك محطة أرضية تربط القمر الاصطناعي بشبكة الاتصالات الأرضية التي تصل بكين بشانغهاي. تخطط الصين لإطلاق المزيد من الأقمار الاصطناعية الكمومية، وتعمل عدة مدن في البلاد على وضع خطط لإنشاء شبكات محلية تطبق نظام QKD.

وقد حذر بعض الباحثين من أنه حتى الإنترنت الكمومية بالكامل قد تصبح في نهاية المطاف عرضة لخطر الهجمات الجديدة التي تعتمد في تصميمها على مفاهيم ميكانيك الكم. ولكن في مواجهة حملات الاختراق العنيفة التي ابتليت بها الإنترنت اليوم، سوف تواصل الشركات والحكومات والجيوش استكشاف الآمال الواعدة بالحصول على بديل كمومي أكثر أمناً.